通知设置 新通知

centos 系统 php Curl 无法访问https ,更换ssl_version NSS为openssl

East_Digi_Marketing 发表了文章 • 0 个评论 • 3467 次浏览 • 2019-07-28 17:18

CentOS Linux release 7.5.1804 (Core)

这是已经更换完成的效果

下面说步骤:

1.查看本机curl 版本

curl -V

curl 7.19.7 (x86_64-unknown-linux-gnu) libcurl/7.19.7 OpenSSL/1.0.2k zlib/1.2.7 libidn/1.28

Protocols: tftp ftp telnet dict http file https ftps

Features: IDN IPv6 Largefile NTLM SSL libz

2.下载

wget -c http://curl.haxx.se/download/a ... ar.gz

3.解压

tar -zxf curl-7.19.7.tar.gz

4.编译安装

cd curl-7.19.7

./configure --without-nss --with-ssl

make && make install

说明:–without-nss 禁用nss, –with-ssl启用openssl的支持.

5.将curl的库载入动态共享文件,并重新加载

echo "/usr/local/lib" >> /etc/ld.so.conf

ldconfig

这一部很重要,否则php的curl就是不会支持openssl

6.查看新安装后curl的版本

curl -V

curl 7.19.7 (x86_64-unknown-linux-gnu) libcurl/7.19.7 OpenSSL/1.0.2k zlib/1.2.7 libidn/1.28

Protocols: tftp ftp telnet dict http file https ftps

Features: IDN IPv6 Largefile NTLM SSL libz

7.重启你的httpd/nginx服务和php服务器

service nginx restart #或service httpd restart

service php-fpm restart

作者:chinariver

链接:https://www.jianshu.com/p/3765bff817aa

来源:简书

简书著作权归作者所有,任何形式的转载都请联系作者获得授权并注明出处。

查看全部

CentOS Linux release 7.5.1804 (Core)

这是已经更换完成的效果

下面说步骤:

1.查看本机curl 版本

curl -V

curl 7.19.7 (x86_64-unknown-linux-gnu) libcurl/7.19.7 OpenSSL/1.0.2k zlib/1.2.7 libidn/1.28

Protocols: tftp ftp telnet dict http file https ftps

Features: IDN IPv6 Largefile NTLM SSL libz

2.下载

wget -c http://curl.haxx.se/download/a ... ar.gz

3.解压

tar -zxf curl-7.19.7.tar.gz

4.编译安装

cd curl-7.19.7

./configure --without-nss --with-ssl

make && make install

说明:–without-nss 禁用nss, –with-ssl启用openssl的支持.

5.将curl的库载入动态共享文件,并重新加载

echo "/usr/local/lib" >> /etc/ld.so.conf

ldconfig

这一部很重要,否则php的curl就是不会支持openssl

6.查看新安装后curl的版本

curl -V

curl 7.19.7 (x86_64-unknown-linux-gnu) libcurl/7.19.7 OpenSSL/1.0.2k zlib/1.2.7 libidn/1.28

Protocols: tftp ftp telnet dict http file https ftps

Features: IDN IPv6 Largefile NTLM SSL libz

7.重启你的httpd/nginx服务和php服务器

service nginx restart #或service httpd restart

service php-fpm restart

作者:chinariver

链接:https://www.jianshu.com/p/3765bff817aa

来源:简书

简书著作权归作者所有,任何形式的转载都请联系作者获得授权并注明出处。

如何在whm上面安装ConfigServer Security & Firewall以及cpanel几个注意点

Leo 发表了文章 • 0 个评论 • 3818 次浏览 • 2019-07-09 11:06

wget https://download.configserver.com/csf.tgz

Unpack the downloaded archive.

tar xfz csf.tgz

Navigate to the uncomperssed csf directory.

cd csf

Run the installer.

sh install.sh

cpanel 注意点

backup、Security Advisor、plugin、server information 查看全部

wget https://download.configserver.com/csf.tgz

Unpack the downloaded archive.

tar xfz csf.tgz

Navigate to the uncomperssed csf directory.

cd csf

Run the installer.

sh install.sh

cpanel 注意点

backup、Security Advisor、plugin、server information

推荐使用WHM上最新的PHP-FPM作为PHP处理器可极大提高服务器并发处理能力

East_Digi_Marketing 发表了文章 • 0 个评论 • 4099 次浏览 • 2018-12-18 20:27

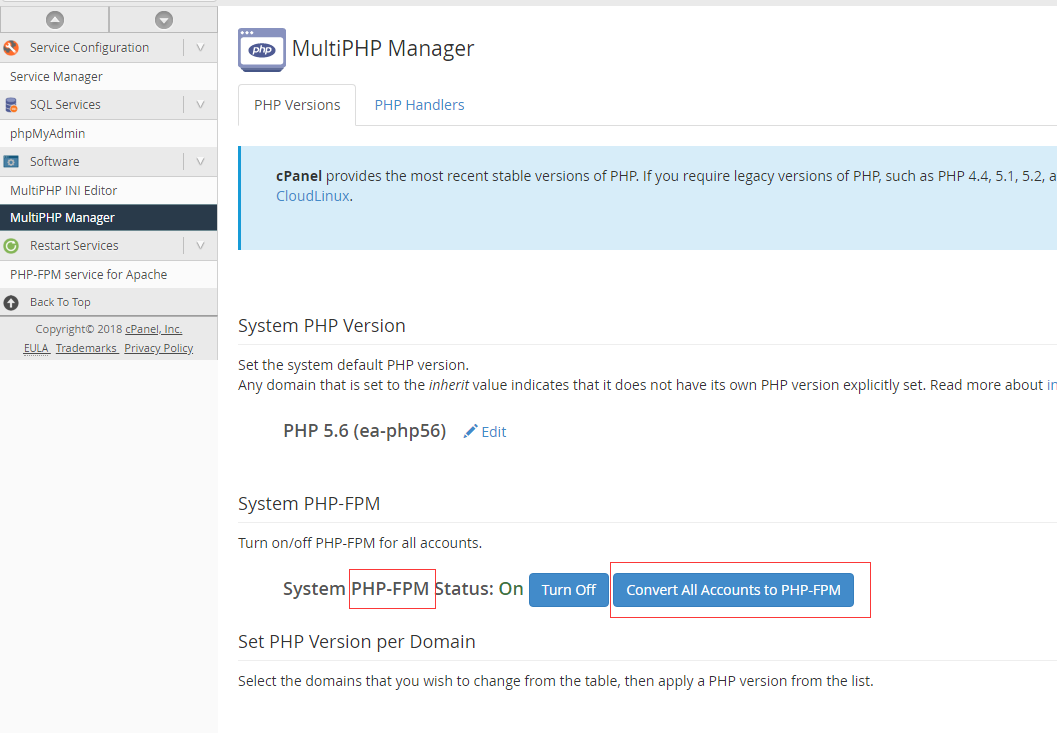

经过一段时间研究发现,WHM自带的传统PHP处理器明显已经落后了,无法处理大量并发的请求,而其实WHM最新版已经提供了一款更好的PHP处理器也就是PHP-FPM。

使用PHP-FastCGI Process Manager(PHP-FPM)为使用WordPress内容管理系统(CMS)的网站提供最佳性能。 PHP-FPM是一种用于PHP脚本语言的高级,高效处理器。 配置为使用PHP-FPM的WordPress网站可以使用与其他PHP处理程序相同或更少的服务器资源,从而提供更多的网站流量。 这归功于PHP-FPM的架构和功能。

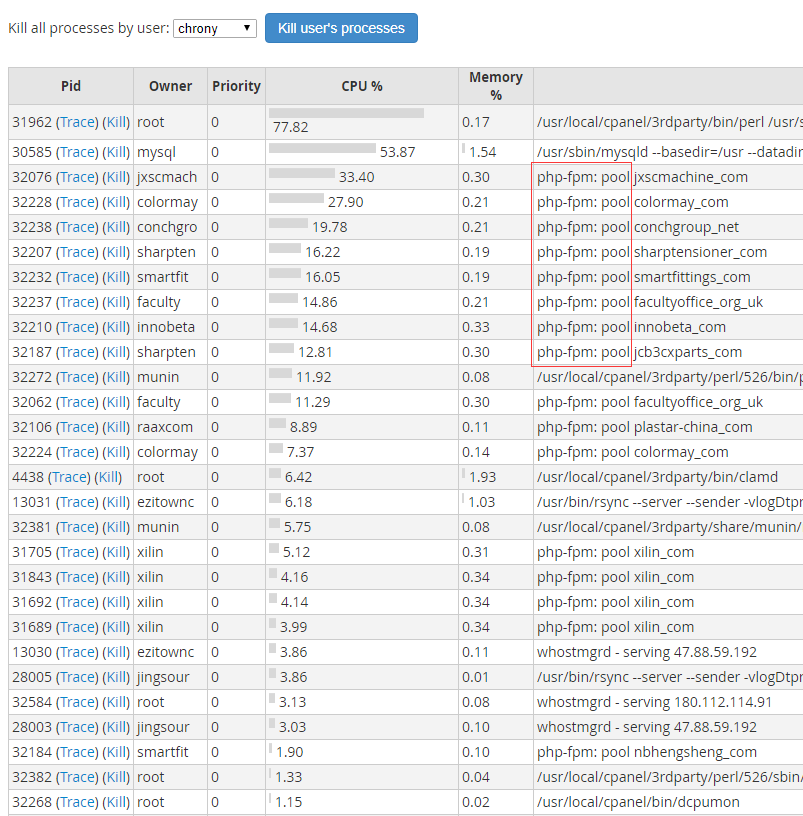

使用了PHP-FPM以后,WHM的进程列表变成如下图:

服务器负载疯狂飙升了一天,至此终于变得老实和可控了,接下来继续观察一段时间发现,的确负载基本不会很夸张的飙升了,大家也不妨试试看。 查看全部

经过一段时间研究发现,WHM自带的传统PHP处理器明显已经落后了,无法处理大量并发的请求,而其实WHM最新版已经提供了一款更好的PHP处理器也就是PHP-FPM。

使用PHP-FastCGI Process Manager(PHP-FPM)为使用WordPress内容管理系统(CMS)的网站提供最佳性能。 PHP-FPM是一种用于PHP脚本语言的高级,高效处理器。 配置为使用PHP-FPM的WordPress网站可以使用与其他PHP处理程序相同或更少的服务器资源,从而提供更多的网站流量。 这归功于PHP-FPM的架构和功能。

使用了PHP-FPM以后,WHM的进程列表变成如下图:

服务器负载疯狂飙升了一天,至此终于变得老实和可控了,接下来继续观察一段时间发现,的确负载基本不会很夸张的飙升了,大家也不妨试试看。

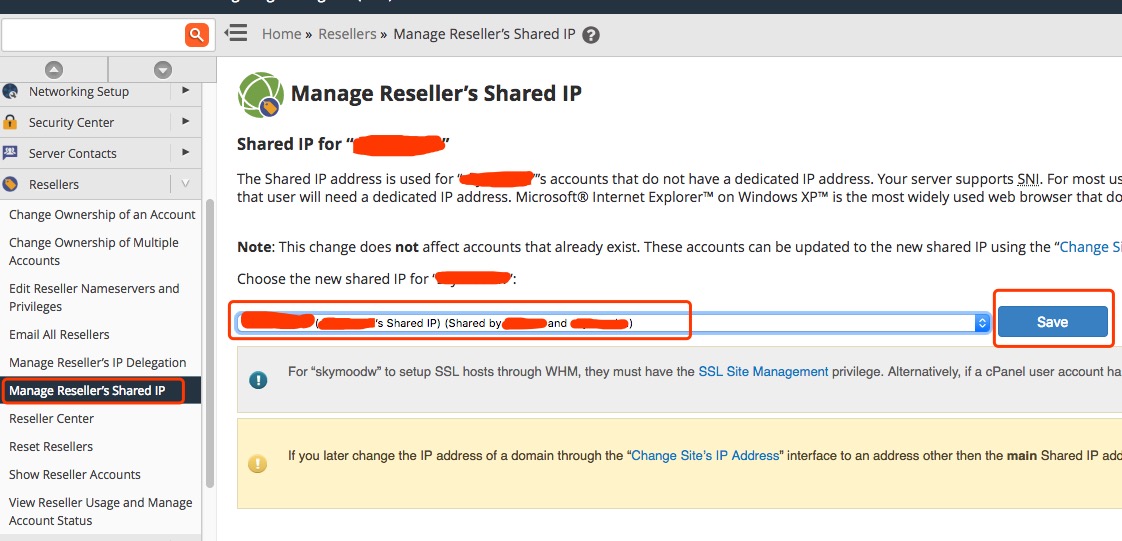

WHM 下如何将一个 Dedicated IP 转为 Shared IP

East_Digi_Marketing 发表了文章 • 0 个评论 • 3907 次浏览 • 2018-10-12 10:37

通过这个修改以后,这个IP就会变为 Shared IP,也就可以用于新站点使用了。 查看全部

装逼利器,巧用CMD命令的随机函数调用模拟黑客帝国

East_Digi_Marketing 发表了文章 • 0 个评论 • 26217 次浏览 • 2018-04-24 13:09

下面教你一个CMD里“最好玩最拉风”的DOS命令,瞬间知道电影里的黑客是怎么骗我们的。

本代码是利用 %random% bat 批处理调用随机数,来实现CMD窗口中的代码滚动,感觉自己瞬间成了小黑客。

新建一个txt文件,写入代码如下:

@echo off

color 0a

:top

echo %random% %random% %random% %random% %random% %random% %random% %random% %random% %random%

goto top

再另存为.bat文件格式后缀。

双击后黑客帝国界面就来了,哈哈,可以用来撩妹哦。 查看全部

下面教你一个CMD里“最好玩最拉风”的DOS命令,瞬间知道电影里的黑客是怎么骗我们的。

本代码是利用 %random% bat 批处理调用随机数,来实现CMD窗口中的代码滚动,感觉自己瞬间成了小黑客。

新建一个txt文件,写入代码如下:

@echo off

color 0a

:top

echo %random% %random% %random% %random% %random% %random% %random% %random% %random% %random%

goto top

再另存为.bat文件格式后缀。

双击后黑客帝国界面就来了,哈哈,可以用来撩妹哦。

阿里云主机centos设置虚拟内存(交换分区)

East_Digi_Marketing 发表了文章 • 0 个评论 • 4527 次浏览 • 2018-04-10 08:35

若我在创建在/opt/image/目录下, 则下面所有的操作里有/swapfile的都要改为/opt/image/swap

# dd if=/dev/zero of=/swapfile bs=1k count=2048000

2. 创建SWAP文件

# mkswap /swapfile

3. 激活SWAP文件

# swapon /swapfile

4. 查看SWAP信息是否正确

# swapon -s

5. 添加到fstab文件中让系统引导时自动启动

注意, 这里是采用了swapfile文件的默认路径, 即/var/swapfile。若你上面的操作中swapfile文件不是在/var/目录下, 则下面的/var/swapfile也要相应修改为自己设写的。

# echo "/swapfile swap swap defaults 0 0" >> /etc/fstab

6. 用命令free检查2G交换分区生效

# free -m

或者, 检查meminfo文件

# grep SwapTotal /proc/meminfo

7. 释放SWAP文件

# swapoff /swapfile8. 删除SWAP文件

# rm -fr /swapfile 查看全部

若我在创建在/opt/image/目录下, 则下面所有的操作里有/swapfile的都要改为/opt/image/swap

# dd if=/dev/zero of=/swapfile bs=1k count=2048000

2. 创建SWAP文件

# mkswap /swapfile

3. 激活SWAP文件

# swapon /swapfile

4. 查看SWAP信息是否正确

# swapon -s

5. 添加到fstab文件中让系统引导时自动启动

注意, 这里是采用了swapfile文件的默认路径, 即/var/swapfile。若你上面的操作中swapfile文件不是在/var/目录下, 则下面的/var/swapfile也要相应修改为自己设写的。

# echo "/swapfile swap swap defaults 0 0" >> /etc/fstab

6. 用命令free检查2G交换分区生效

# free -m

或者, 检查meminfo文件

# grep SwapTotal /proc/meminfo

7. 释放SWAP文件

# swapoff /swapfile8. 删除SWAP文件

# rm -fr /swapfile

Memcached被利用UDP反射攻击漏洞预警

East_Digi_Marketing 发表了文章 • 0 个评论 • 4080 次浏览 • 2018-03-02 17:55

阿里云云数据库Memcache版未使用UDP协议,默认不受该问题影响,用户可以放心使用。同时,阿里云提示用户关注自身业务并启动应急排查工作。

1.受影响范围:

用户自建,并对外开放了Memcached 11211 UDP端口的Memcached服务。

2.排查方案:

从外部互联网测试是否对外开放了Memcached 11211 UDP端口,您可以使用nc工具测试,具体测试方式:

nc -vuz IP地址 11211

3.解决方案:

1.如果您使用了Memcached服务,并对外开放了11211 UDP端口,建议您根据业务自身情况,使用ECS安全组策略或其他防火墙策略封禁UDP 11211端口,确保Memcached服务器与互联网之间无法通过UDP来访问;

2.建议您对在运行的Memcached服务进行安全加固,例如:启动绑定本地监听IP,禁止对外访问、禁用UDP协议、启用登录认证等安全功能,提高Memcached安全性;

查看详细Memcached服务加固手册:https://help.aliyun.com/knowle ... .html

3.Memcached官方已经发布新版本默认禁用UDP 11211端口,建议您升级到最新1.5.6版本(https://memcached.org/downloads)。 查看全部

本周,阿里云安全中心监测到互联网上存在利用Memcached服务漏洞进行的恶意攻击。如果客户默认开放UDP协议且未做访问控制,在运行Memcached服务时可能会被黑客利用,导致出方向的带宽消耗或CPU资源消耗。

阿里云云数据库Memcache版未使用UDP协议,默认不受该问题影响,用户可以放心使用。同时,阿里云提示用户关注自身业务并启动应急排查工作。

1.受影响范围:

用户自建,并对外开放了Memcached 11211 UDP端口的Memcached服务。

2.排查方案:

从外部互联网测试是否对外开放了Memcached 11211 UDP端口,您可以使用nc工具测试,具体测试方式:

nc -vuz IP地址 11211

3.解决方案:

1.如果您使用了Memcached服务,并对外开放了11211 UDP端口,建议您根据业务自身情况,使用ECS安全组策略或其他防火墙策略封禁UDP 11211端口,确保Memcached服务器与互联网之间无法通过UDP来访问;

2.建议您对在运行的Memcached服务进行安全加固,例如:启动绑定本地监听IP,禁止对外访问、禁用UDP协议、启用登录认证等安全功能,提高Memcached安全性;

查看详细Memcached服务加固手册:https://help.aliyun.com/knowle ... .html

3.Memcached官方已经发布新版本默认禁用UDP 11211端口,建议您升级到最新1.5.6版本(https://memcached.org/downloads)。

linux rsync定时备份数据

East_Digi_Marketing 发表了文章 • 0 个评论 • 4184 次浏览 • 2018-02-22 12:29

rsync的特性

能更新整个目录树和文件系统

有选择性的保持符号链接、硬链接,文件属性、权限、设备以及时间等

对于多个文件来说,内部流水线减少文件等待的延时

一、安装rsync【业务服务器和备份服务器都需要安装】

安装rsync之前要先安装xinetd,因为我们要用xinetd来管理rsync进程

yum -y install xinetd

yum -y install rsync

安装完之后,可以在/etc/xinetd.d/目录下看到rsync进程的管理文件rsync

service rsync

{

disable= yes 【将yes改为no,表示启动xinetd服务时,启动rsync进程】

flags= IPv6

socket_type = stream

wait = no

user = root

server = /usr/bin/rsync

server_args = --daemon

log_on_failure += USERID

}

二、rsync的配置文件,只要有rsyncd.conf(主配置文件)、rsync.secrets(密码文件)、rsyncd.motd(服务器信息)

上述三个文件默认都是不存在的,需要手动创建

1、业务服务器上的配置

touch /etc/rsyncd.conf

touch /etc/rsyncd.secrets

chmod 600 /etc/rsyncd.secrets #将rsyncd.secrets密码文件属性设为root拥有,且权限设为600,否则无法备份成功。

touch /etc/rsyncd.motd

---------------------------------------------------------------------------------------------------------------------------

编辑rsyncd.conf

uid = root #进行备份的用户

gid = root #进行备份的组

use chroot = no #隔离目录,使其只能在指定的目录下活动。

max connections = 200 #最大连接数

timeout = 600 #超时时间

pidfile = /var/run/rsyncd.pid #pid文件的存放位置

lock file = /var/run/rsync.lock #锁文件的存放位置

log file = /var/log/rsyncd.log #log文件的存放位置

######以上是全局配置#####

[backup] #认证模块名,对外公布的名字

path = /backup/ #需要同步的目录的真实路径

comment = backup #描述

ignore errors #可以忽略一些无关的IO错误

read only = no #设置为no,指允许可读可写,没有特殊要求,一定要写成yes

list = no #不允许列出清单

hosts allow = 192.168.15.0/255.255.255.0 或者192.168.10.220 #可以写网段或者单个IP,多个IP以,号隔开

auth users = dong #进行认证的用户名,我测试的是可以随便写的

secrets file = /etc/rsyncd.secrets #密码的存放位置

以上部分配置选项,可以放到全局配置中,也可以放到局部配置中

-------------------------------------------------------------------------------------

编辑/etc/rsyncd.secrets 【这个文件只写用户名和密码,】

dong:123456

将rsyncd.secrets密码文件属性设为root拥有,且权限设为600,否则无法备份成功。

-------------------------------------------------------------------------------------

业务服务器上配置好后,重启一下xinetd服务

-------------------------------------------------------------------------------------

2、配置备份服务器

-------------------------------------------------------------------------------------

编辑/etc/rsyncd.secrets 【备份服务器上的密码文件,只需要写密码就可以了,】

123456

将rsyncd.secrets密码文件属性设为root拥有,且权限设为600,否则无法备份成功。

-------------------------------------------------------------------------------------

编写同步脚本rsyncd.sh

#!/bin/bash

#rsync备份脚本,将业务服务器(192.168.15.250)上的backup模块,备份到本机的/webbak目录下

#同步日志由该选项指定 --log-file=/etc/shell/$ip.log

ip=192.168.15.250

/usr/bin/rsync -avzP --partial --delete --password-file=/etc/rsyncd.secrets --log-file=/etc/shell/$ip.log dong@$ip::backup /webbak

-------------------------------------------------------------------------------------

设定计划任务,定时执行上述脚本【每天的23:30分开始执行该同步脚本】

[root@cunchu shell]# crontab -l

30 23 * * * /etc/shell/rsyncbak.sh 查看全部

rsync的特性

能更新整个目录树和文件系统

有选择性的保持符号链接、硬链接,文件属性、权限、设备以及时间等

对于多个文件来说,内部流水线减少文件等待的延时

一、安装rsync【业务服务器和备份服务器都需要安装】

安装rsync之前要先安装xinetd,因为我们要用xinetd来管理rsync进程

yum -y install xinetd

yum -y install rsync

安装完之后,可以在/etc/xinetd.d/目录下看到rsync进程的管理文件rsync

service rsync

{

disable= yes 【将yes改为no,表示启动xinetd服务时,启动rsync进程】

flags= IPv6

socket_type = stream

wait = no

user = root

server = /usr/bin/rsync

server_args = --daemon

log_on_failure += USERID

}

二、rsync的配置文件,只要有rsyncd.conf(主配置文件)、rsync.secrets(密码文件)、rsyncd.motd(服务器信息)

上述三个文件默认都是不存在的,需要手动创建

1、业务服务器上的配置

touch /etc/rsyncd.conf

touch /etc/rsyncd.secrets

chmod 600 /etc/rsyncd.secrets #将rsyncd.secrets密码文件属性设为root拥有,且权限设为600,否则无法备份成功。

touch /etc/rsyncd.motd

---------------------------------------------------------------------------------------------------------------------------

编辑rsyncd.conf

uid = root #进行备份的用户

gid = root #进行备份的组

use chroot = no #隔离目录,使其只能在指定的目录下活动。

max connections = 200 #最大连接数

timeout = 600 #超时时间

pidfile = /var/run/rsyncd.pid #pid文件的存放位置

lock file = /var/run/rsync.lock #锁文件的存放位置

log file = /var/log/rsyncd.log #log文件的存放位置

######以上是全局配置#####

[backup] #认证模块名,对外公布的名字

path = /backup/ #需要同步的目录的真实路径

comment = backup #描述

ignore errors #可以忽略一些无关的IO错误

read only = no #设置为no,指允许可读可写,没有特殊要求,一定要写成yes

list = no #不允许列出清单

hosts allow = 192.168.15.0/255.255.255.0 或者192.168.10.220 #可以写网段或者单个IP,多个IP以,号隔开

auth users = dong #进行认证的用户名,我测试的是可以随便写的

secrets file = /etc/rsyncd.secrets #密码的存放位置

以上部分配置选项,可以放到全局配置中,也可以放到局部配置中

-------------------------------------------------------------------------------------

编辑/etc/rsyncd.secrets 【这个文件只写用户名和密码,】

dong:123456

将rsyncd.secrets密码文件属性设为root拥有,且权限设为600,否则无法备份成功。

-------------------------------------------------------------------------------------

业务服务器上配置好后,重启一下xinetd服务

-------------------------------------------------------------------------------------

2、配置备份服务器

-------------------------------------------------------------------------------------

编辑/etc/rsyncd.secrets 【备份服务器上的密码文件,只需要写密码就可以了,】

123456

将rsyncd.secrets密码文件属性设为root拥有,且权限设为600,否则无法备份成功。

-------------------------------------------------------------------------------------

编写同步脚本rsyncd.sh

#!/bin/bash

#rsync备份脚本,将业务服务器(192.168.15.250)上的backup模块,备份到本机的/webbak目录下

#同步日志由该选项指定 --log-file=/etc/shell/$ip.log

ip=192.168.15.250

/usr/bin/rsync -avzP --partial --delete --password-file=/etc/rsyncd.secrets --log-file=/etc/shell/$ip.log dong@$ip::backup /webbak

-------------------------------------------------------------------------------------

设定计划任务,定时执行上述脚本【每天的23:30分开始执行该同步脚本】

[root@cunchu shell]# crontab -l

30 23 * * * /etc/shell/rsyncbak.sh